Wykrywanie aplikacji szpiegowskich na telefonie stało się niezwykle istotne w dzisiejszym świecie, gdzie ochrona prywatności jest na wagę złota. Aplikacje szpiegowskie mogą działać w tle, zbierając dane o użytkownikach bez ich wiedzy. Warto zwrócić uwagę na nietypowe zachowanie telefonu, które może wskazywać na obecność takiego oprogramowania.

W tym artykule przedstawimy, jak rozpoznać oznaki działania aplikacji szpiegowskiej, jakie ustawienia należy sprawdzić, a także narzędzia i metody, które pomogą w ich wykryciu. Dzięki tym informacjom będziesz mógł lepiej chronić swoją prywatność i uniknąć niepożądanych zagrożeń.

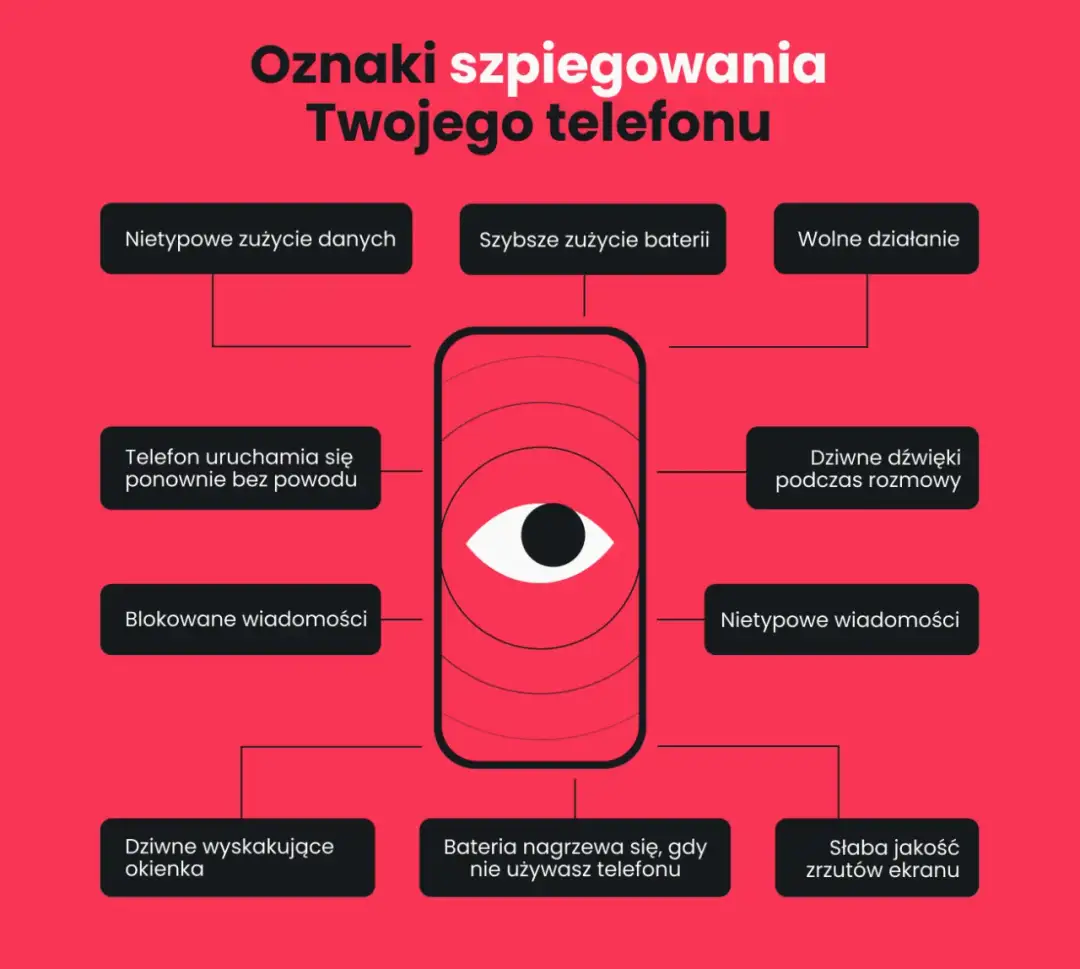

Kluczowe informacje:- Nietypowe zachowanie telefonu, takie jak wolniejsze działanie, może być sygnałem obecności aplikacji szpiegowskiej.

- Dziwne dźwięki podczas rozmów telefonicznych, takie jak echo czy statyczny szum, mogą wskazywać na szpiegowanie.

- Warto kontrolować uprawnienia aplikacji w systemie Android, aby zidentyfikować podejrzane programy.

- Użytkownicy iOS powinni regularnie sprawdzać aplikacje działające w tle, aby wykryć potencjalne zagrożenia.

- Istnieją aplikacje do skanowania, które mogą pomóc w identyfikacji i usuwaniu szkodliwego oprogramowania.

- Ręczne metody identyfikacji podejrzanych aplikacji również są skuteczne w ochronie prywatności.

- Stosowanie silnych haseł oraz dwuetapowej weryfikacji to kluczowe praktyki w zakresie zabezpieczeń.

- Aby uniknąć instalacji szkodliwych aplikacji, należy pobierać oprogramowanie wyłącznie z zaufanych źródeł.

Jak rozpoznać oznaki działania aplikacji szpiegowskiej na telefonie?

W dzisiejszych czasach wykrywanie aplikacji szpiegowskich na telefonie jest kluczowe dla zapewnienia bezpieczeństwa i prywatności użytkowników. Istnieje wiele oznak, które mogą wskazywać na obecność takiego oprogramowania. Warto zwrócić uwagę na nietypowe zachowanie telefonu, które może być sygnałem, że coś jest nie tak. Często takie aplikacje działają w tle, zbierając dane bez wiedzy użytkownika.

Innym sygnałem, który może wskazywać na szpiegowanie, są dziwne dźwięki podczas rozmów. Jeśli zauważysz, że w trakcie rozmowy słyszysz echo, szumy lub inne niepokojące dźwięki, warto zasięgnąć porady. Te symptomy mogą świadczyć o tym, że Twoja komunikacja jest monitorowana przez osoby trzecie.

Nietypowe zachowanie telefonu jako sygnał zagrożenia

Jednym z najczęstszych objawów działania aplikacji szpiegowskiej jest spowolnienie działania telefonu. Jeśli Twój telefon nagle zaczyna działać wolniej niż zwykle, może to być oznaką, że w tle działa niepożądane oprogramowanie. Innym sygnałem są nieoczekiwane restarty; jeśli Twój telefon wyłącza się lub restartuje bez wyraźnego powodu, warto to zbadać. Dodatkowo, szybkie wyczerpywanie baterii może również sugerować, że coś niepokojącego się dzieje.

Dziwne dźwięki podczas rozmów jako znak szpiegowania

Podczas rozmów telefonicznych, dziwne dźwięki mogą być alarmującym sygnałem. Echo, szum lub inne zakłócenia mogą sugerować, że Twoja rozmowa jest podsłuchiwana. Tego typu dźwięki mogą występować sporadycznie, ale ich częste występowanie powinno budzić niepokój. Warto zwrócić uwagę na to, czy dźwięki te występują tylko w sytuacjach, gdy rozmawiasz z określonymi osobami lub w określonych miejscach.

Jakie ustawienia sprawdzić, aby wykryć aplikację szpiegowską?

Wykrycie aplikacji szpiegowskiej na telefonie wymaga sprawdzenia kilku kluczowych ustawień. Użytkownicy powinni być świadomi, że niektóre aplikacje mogą uzyskać dostęp do danych osobowych poprzez nieodpowiednie uprawnienia. Dlatego ważne jest, aby regularnie kontrolować, które aplikacje mają dostęp do wrażliwych informacji. W tej sekcji omówimy, jakie ustawienia należy sprawdzić na urządzeniach z systemem Android oraz iOS, aby zidentyfikować potencjalne zagrożenia.

Na systemie Android szczególną uwagę należy zwrócić na uprawnienia aplikacji. Użytkownicy powinni sprawdzić, które aplikacje mają dostęp do kamery, mikrofonu oraz lokalizacji. Na iOS warto z kolei zweryfikować, jakie aplikacje działają w tle i czy nie wykorzystują zasobów urządzenia w sposób nieuzasadniony. Regularne przeglądanie tych ustawień pomoże w identyfikacji podejrzanych aplikacji i ochronie prywatności użytkownika.Kontrola uprawnień aplikacji w systemie Android

Aby sprawdzić uprawnienia aplikacji w systemie Android, należy przejść do ustawień telefonu. Wybierz opcję "Aplikacje" lub "Menadżer aplikacji". Następnie wybierz konkretną aplikację, aby zobaczyć, jakie uprawnienia są jej przyznane. Zwróć szczególną uwagę na aplikacje, które wymagają dostępu do kamery, mikrofonu lub lokalizacji, a które nie powinny tego robić. Jeśli zauważysz coś podejrzanego, rozważ usunięcie takiej aplikacji.

- Dostęp do mikrofonu: Aplikacje powinny mieć dostęp tylko wtedy, gdy jest to niezbędne do ich funkcji.

- Dostęp do lokalizacji: Upewnij się, że aplikacje nie śledzą Twojej lokalizacji bez wyraźnej potrzeby.

- Dostęp do kontaktów: Aplikacje powinny mieć dostęp do kontaktów tylko, jeśli jest to absolutnie konieczne.

Sprawdzanie aplikacji działających w tle na iOS

Aby sprawdzić aplikacje działające w tle na urządzeniach z systemem iOS, przejdź do ustawień i wybierz "Ogólne", a następnie "Odświeżanie aplikacji w tle". Możesz zobaczyć, które aplikacje mają zezwolenie na działanie w tle i wykorzystanie zasobów. Jeśli zauważysz aplikacje, których nie używasz lub które wydają się podejrzane, warto je wyłączyć lub odinstalować. Regularne sprawdzanie tych ustawień pomoże w utrzymaniu bezpieczeństwa Twojego urządzenia.

Czytaj więcej: Aplikacja Scribd co to jest i jak może ułatwić Twoje życie?

Narzędzia i metody do wykrywania aplikacji szpiegowskich

W dzisiejszych czasach istnieje wiele narzędzi i metod, które mogą pomóc w wykryciu aplikacji szpiegowskich na telefonie. Użytkownicy mogą korzystać z różnych rozwiązań, zarówno programowych, jak i manualnych, aby zidentyfikować potencjalne zagrożenia. Warto zrozumieć, jakie opcje są dostępne, aby skutecznie chronić swoją prywatność. W tej sekcji omówimy kilka popularnych narzędzi oraz metod, które mogą być pomocne w identyfikacji aplikacji szpiegowskich.

Oprogramowanie do skanowania może szybko zidentyfikować niepożądane aplikacje, które mogą być zainstalowane na urządzeniu. Użytkownicy powinni również znać manualne metody, które pozwalają na samodzielne sprawdzenie, czy na ich telefonie nie działają podejrzane aplikacje. Różnorodność dostępnych narzędzi sprawia, że każdy może znaleźć coś odpowiedniego dla siebie, w zależności od swoich potrzeb i umiejętności technicznych.

Aplikacje do skanowania i usuwania zagrożeń

Na rynku dostępnych jest wiele aplikacji, które mogą pomóc w wykrywaniu i usuwaniu szpiegowskich aplikacji. Przykłady takich programów to Malwarebytes, Avast Mobile Security oraz Bitdefender Mobile Security. Te aplikacje oferują funkcje skanowania urządzenia pod kątem zagrożeń, a także możliwość usuwania niepożądanych aplikacji. Użytkownicy powinni regularnie aktualizować te aplikacje, aby zapewnić sobie najlepszą ochronę przed nowymi zagrożeniami.

| Nazwa aplikacji | Kluczowe funkcje |

|---|---|

| Malwarebytes | Skany w czasie rzeczywistym, usuwanie złośliwego oprogramowania |

| Avast Mobile Security | Ochrona prywatności, blokowanie niechcianych połączeń |

| Bitdefender Mobile Security | Ochrona przed wirusami, zarządzanie aplikacjami |

Ręczne metody identyfikacji podejrzanych aplikacji

Oprócz korzystania z aplikacji skanujących, użytkownicy mogą także stosować ręczne metody identyfikacji podejrzanych aplikacji. Pierwszym krokiem jest sprawdzenie listy zainstalowanych aplikacji na swoim urządzeniu. Należy zwrócić uwagę na aplikacje, które wydają się nieznane lub które były zainstalowane bez wyraźnej przyczyny. Warto również monitorować zachowanie telefonu, takie jak nadmierne zużycie baterii czy spowolnienie działania, co może wskazywać na obecność niechcianego oprogramowania. Regularne przeglądanie zainstalowanych aplikacji i ich uprawnień pomoże w utrzymaniu bezpieczeństwa urządzenia.

Jak skutecznie zabezpieczyć telefon przed szpiegowaniem?

Aby chronić swoje urządzenie przed aplikacjami szpiegowskimi, warto wdrożyć kilka najlepszych praktyk dotyczących bezpieczeństwa. Użytkownicy powinni być świadomi, że ochrona prywatności zaczyna się od odpowiednich ustawień i zachowań. Używanie silnych haseł, regularna aktualizacja oprogramowania oraz stosowanie dwuetapowej weryfikacji mogą znacząco zwiększyć bezpieczeństwo. Warto również zainwestować w oprogramowanie zabezpieczające, które pomoże w wykrywaniu potencjalnych zagrożeń.Oprócz technicznych zabezpieczeń, istotna jest także świadomość użytkowników na temat potencjalnych zagrożeń. Należy unikać klikania w podejrzane linki oraz pobierania aplikacji z nieznanych źródeł. Regularne przeglądanie ustawień prywatności oraz uprawnień aplikacji pozwoli na szybsze wykrycie ewentualnych prób szpiegowania. Przy odpowiedniej ostrożności można znacząco zredukować ryzyko naruszenia prywatności.

Najlepsze praktyki w zakresie prywatności i zabezpieczeń

W celu zwiększenia bezpieczeństwa swojego telefonu, użytkownicy powinni przyjąć kilka kluczowych praktyk. Po pierwsze, zawsze należy korzystać z silnych haseł i zmieniać je regularnie. Dwuetapowa weryfikacja to kolejny skuteczny sposób na zabezpieczenie konta przed nieautoryzowanym dostępem. Użytkownicy powinni również unikać używania tych samych haseł w różnych serwisach. Warto także ograniczyć dostęp aplikacji do danych osobowych, takich jak lokalizacja czy kontakty, tylko do tych, które są niezbędne do ich działania.

Jak unikać instalacji szkodliwych aplikacji w przyszłości

Aby skutecznie unikać instalacji szkodliwych aplikacji, należy zawsze pobierać oprogramowanie wyłącznie z zaufanych źródeł, takich jak oficjalne sklepy z aplikacjami. Przed zainstalowaniem nowej aplikacji warto sprawdzić opinie innych użytkowników oraz oceny. Należy również być ostrożnym z aplikacjami, które oferują zbyt dobre, by były prawdziwe, promocje lub funkcje. Regularne aktualizowanie aplikacji oraz systemu operacyjnego również pomoże w zabezpieczeniu urządzenia przed nowymi zagrożeniami.

Jak wykorzystać technologie blockchain do ochrony prywatności

W miarę jak zagrożenia związane z aplikacjami szpiegowskimi stają się coraz bardziej powszechne, warto zwrócić uwagę na innowacyjne technologie, które mogą pomóc w ochronie prywatności. Jednym z takich rozwiązań jest technologia blockchain, która zapewnia wysoki poziom bezpieczeństwa i transparentności. Dzięki decentralizacji danych, użytkownicy mogą mieć większą kontrolę nad swoimi informacjami osobistymi, co może znacznie zmniejszyć ryzyko ich nieautoryzowanego wykorzystania.

W przyszłości, integracja technologii blockchain z aplikacjami mobilnymi może umożliwić użytkownikom bezpieczne przechowywanie danych oraz autoryzację dostępu do nich. Na przykład, zamiast udostępniać swoje dane osobowe aplikacjom, użytkownicy mogliby korzystać z systemów opartych na blockchainie do potwierdzania swojej tożsamości bez potrzeby ujawniania wrażliwych informacji. Wprowadzenie takich rozwiązań może zrewolucjonizować sposób, w jaki chronimy swoją prywatność w erze cyfrowej.